1v1特權(quán)資源對(duì)接

1v1特權(quán)資源對(duì)接  老板專屬企業(yè)課堂

老板專屬企業(yè)課堂  優(yōu)選源頭工廠名錄

優(yōu)選源頭工廠名錄  行業(yè)圈層人脈拓展

行業(yè)圈層人脈拓展  平臺(tái)新政通道直連

平臺(tái)新政通道直連  實(shí)時(shí)專屬管家服務(wù)

實(shí)時(shí)專屬管家服務(wù)

據(jù)悉,谷歌Chrome已于10月7日宣布了可能影響電子商務(wù)網(wǎng)站的重要更改。

這些更改解決了網(wǎng)頁(yè)上的“Mixed Content”(混合內(nèi)容)問(wèn)題。除了文本之外,典型的web頁(yè)面還包括圖像、音頻文件和視頻。額外的非文本資源通常作為HTTP請(qǐng)求而不是HTTPS加載。HTTP請(qǐng)求會(huì)造成安全風(fēng)險(xiǎn),谷歌的目標(biāo)是在即將到來(lái)的更改中糾正這一風(fēng)險(xiǎn)。

Chrome 77是目前較穩(wěn)定的版本。更改將在三個(gè)月內(nèi)進(jìn)行,如下所示。

(1)2019年12月,Chrome 79版本將提供用戶設(shè)置以覆蓋Chrome 80和81的默認(rèn)更改,這兩個(gè)版本計(jì)劃在2020年1月和2月發(fā)布。

(2)2020年1月,Chrome 80將強(qiáng)制升級(jí)音頻和視頻資源以使用HTTPS。如果未將其作為HTTPS加載,Chrome將阻止他們。用戶可以使用在Chrome 79中引入的設(shè)置取消阻止,但是導(dǎo)航欄仍會(huì)針對(duì)不安全的資源顯示“不安全”警告。

(3)2020年2月,Chrome 81將強(qiáng)制升級(jí)圖片至HTTPS。如果未以HTTPS的方式加載,Chrome將會(huì)阻止它們,同樣,用戶也可以解除阻止。

建議賣(mài)家請(qǐng)遵循以下步驟,以確保這些更改不會(huì)影響你未來(lái)的電子商務(wù)銷售。

1、檢測(cè)混合內(nèi)容

任何網(wǎng)站,無(wú)論是電子商務(wù)還是其他網(wǎng)站,都應(yīng)以HTTPS加載。

混合內(nèi)容會(huì)給最終用戶帶來(lái)隱私和安全問(wèn)題,因?yàn)樗赡軙?huì)將信息泄漏給潛在的攻擊者。大多數(shù)瀏覽器會(huì)自動(dòng)阻止代碼執(zhí)行資源,如腳本和iframe。但是圖像、音頻和視頻仍然沒(méi)有被屏蔽。這種情況將從明年1月開(kāi)始改變。

Chromium博客在10月3日的帖子中解決了該問(wèn)題。

“瀏覽器默認(rèn)情況下會(huì)阻止許多類型的混合內(nèi)容,如腳本和iframe,但是仍然允許加載圖像、音頻和視頻,這將威脅到用戶的隱私和安全。例如,攻擊者可以篡改圖表的混合圖像誤導(dǎo)投資者,或者將跟蹤cookie注入混合資源負(fù)載中。加載混合內(nèi)容還會(huì)導(dǎo)致瀏覽器安全UX的混亂。”

你可以檢查你的網(wǎng)站是否有混合內(nèi)容。瀏覽頁(yè)面并在地址欄中尋找“鎖定”圖標(biāo)。當(dāng)出現(xiàn)混合內(nèi)容時(shí),它會(huì)更改信息圖標(biāo)(“i”)。

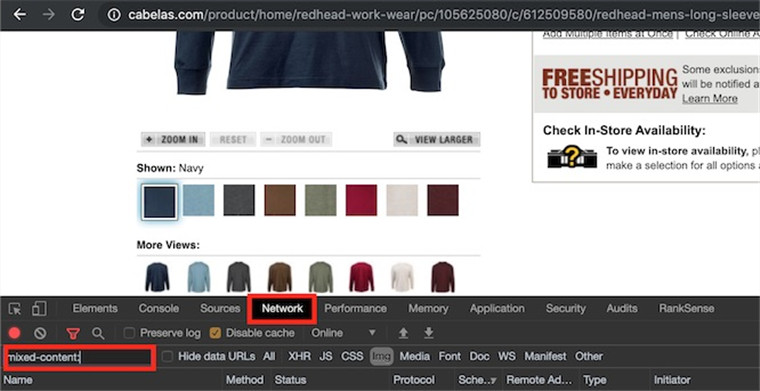

你可以通過(guò)Chrome開(kāi)發(fā)者工具的“Network”標(biāo)簽在搜索框中輸入“mixed-content”以獲得混合內(nèi)容資源列表。

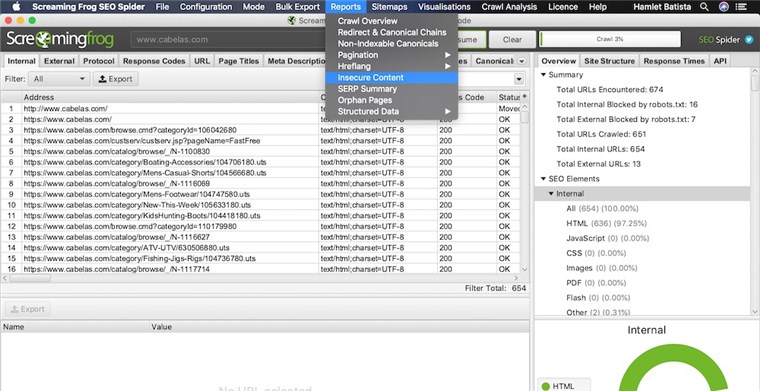

手動(dòng)檢查每個(gè)電子商務(wù)網(wǎng)站頁(yè)面是不可行的。 Screaming Frog(尖叫青蛙)、DeepCrawl(深度爬蟲(chóng)),或類似的網(wǎng)絡(luò)爬蟲(chóng)可以代為處理這些繁雜的工作。

如果要在Screaming Frog中進(jìn)行檢查,請(qǐng)對(duì)你的網(wǎng)站進(jìn)行爬網(wǎng),然后轉(zhuǎn)到Reports>Insecure Content。這一步驟將列出未安全加載的資源。

Screaming Frog和其他網(wǎng)絡(luò)爬蟲(chóng)只能檢查你的網(wǎng)站鏈接的頁(yè)面。他們不會(huì)將商品添加到你的購(gòu)物車(chē)中,也不會(huì)遵循結(jié)賬渠道。為此,請(qǐng)手動(dòng)跟蹤結(jié)帳渠道,同時(shí)注意地址欄中的鎖定或信息圖標(biāo)。

2、如何修復(fù)?

有幾個(gè)方法可以修復(fù)混合內(nèi)容。如果你的網(wǎng)站未加載來(lái)自第三方網(wǎng)站的圖像、音頻和視頻,則只需將所有資源URL設(shè)為相對(duì)。例如,使用/image/product.png而不是http://www.sitestore.com/image/productA.png。相對(duì)URL將始終正確解析。

如果你在未啟用HTTPS的情況下將這些資源托管在第三方站點(diǎn)中,請(qǐng)考慮制作副本,從站點(diǎn)加載這些資源并相應(yīng)地更新鏈接。

另一個(gè)方法是設(shè)置web服務(wù)器以使用內(nèi)容安全策略,該策略將告訴web瀏覽器哪些內(nèi)容是允許的,哪些是不允許的。

CSP中有許多潛在的指令。在某個(gè)場(chǎng)景中,我們對(duì)“upgrade-insecure-requests”感興趣。當(dāng)web服務(wù)器指定該指令時(shí),瀏覽器將通過(guò)HTTP響應(yīng)標(biāo)頭強(qiáng)制使用HTTPS加載所有資源,如下所示:

Content-Security-Policy: upgrade-insecure-requests(內(nèi)容安全策略:不安全升級(jí)請(qǐng)求)

最后一個(gè)方法是手動(dòng)修復(fù)鏈接的源代碼。這需要做更多的工作,但可以避免瀏覽器兼容性問(wèn)題。

(編譯/雨果網(wǎng) 呂曉琳)

【特別聲明】未經(jīng)許可同意,任何個(gè)人或組織不得復(fù)制、轉(zhuǎn)載、或以其他方式使用本網(wǎng)站內(nèi)容。轉(zhuǎn)載請(qǐng)聯(lián)系:editor@cifnews.com